Seceon aiSIEM 연동

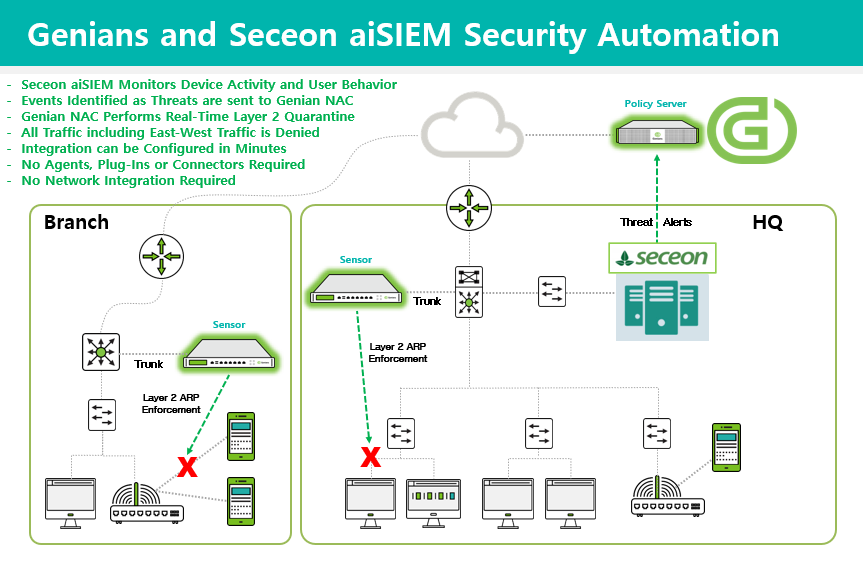

이 가이드는 Syslog를 이용하여 Genian NAC와 Seceon aiSIEM과 연동방법에 대한 정보를 제공합니다. Seceon aiSIEN의 위협 탐지 기능을 Genians NAC의 강력한 제어 기능으로의 확장을 제공합니다. 데모영상을 통하여 연동하는 방법을 비디오 웨비나로 함께할 수 있습니다. Seceon

연동의 주요 단계는 다음과 같습니다.

Seceon APE에서 Remediator를 구성합니다.

APE Remediator가 보낸 syslog 이벤트를 이용하여 해당 노드에 정책을 적용할 수 있도록 Genian NAC를 설정합니다.

APE Remediator 설정

Seceon APE UI에 로그인:

Administration > Remediator > Add 에서 Genian NAC를 방화벽 장치유형으로 선택하고 Genian NAC 정책서버의 IP를 입력합니다.

사용자명, 패스워드, 패스워드 확인 항목은 필수이지만 연동을 하는데 필요치 않으므로 아무런 값이나 입력합니다.

Genian NAC Syslog 설정

Syslog를 수신하기 전에 서버에 syslog 패턴 설정을 추가해야합니다. 차단할 장치에 대한 정보를 추출하기 위해 Seceon aiSIEM 메시지 형식에 따라 서버 규칙을 설정합니다. 이 연동에서는 IP주소를 사용하여 차단할 장치를 식별합니다.

Web콘솔 설정 > 환경설정 > 감사기록 으로 이동합니다.

Syslog 감사기록 저장 항목에서 필터 추가 버튼을 클릭합니다.

팝업창에서 필터이름 을 입력하고 필터타입 을 선택합니다. 이 항목은 syslog 또는 지정된 호스트의 메시지를 허용하는 부분입니다.

필터값 을 입력합니다. 수신한 syslog의 filter 변수가 필터 설정값과 일치하게 되면 syslog 메시지가 정책서버 로그에 표시됩니다. 여기에서는 Seceon CCE IP 를 입력합니다.

IP 키값 은 syslog에서 IP정보를 읽을때 사용할 키값입니다.

문자셋 은 수신한 syslog 처리시 적용할 인코딩값입니다. seceon과 매칭합니다.

하단 추가 버튼을 클릭합니다.

하단 수정 버튼을 클릭합니다.

이제 Seceon aiSIEM의 시스템 메시지는 Genian NAC가 감지 한 노드와 상호 연계됩니다.

Genian NAC 노드태그와 정책 설정

다음 위치로 이동합니다. 설정 > 속성관리 > 태그 관리

- Seceon-Threat-Detected 라는 태그를 생성한 다음 저장을 클릭합니다.

이 태그는 감사로그 필터와 연결되고 그다음 노드에 제어정책이 할당될 것입니다.

상단 감사 를 클릭합니다.

Add filters 라고 써있는 로그 검색창을 클릭합니다.

- 설명 부분에 THREAT so performing 을 입력하고 검색을 클릭합니다.

위 메시지는 Seceon aiSEIEM의 syslog 메시지내용입니다.

검색창 우측 저장 버튼을 클릭합니다.

- 이름, 설명 을 입력하고 하단 태그 항목에서 할당 을 선택합니다.

검색대상, 할당대상 을 노드나 MAC, IP, 무선랜, 사용자를 선택할 수 있지만 노드 를 선택합니다.

추가 버튼을 클릭하여 앞에서 생성한 Seceon-Threat-Detected 태그를 체크하고 설정을 클릭합니다.

정책 > 그룹 으로 이동합니다.

- 작업선택 에서 생성 을 클릭합니다.

이 노드그룹은 제어정책에 할당 예정입니다.

ID, 설명, CWP메시지 등 기본정보를 입력합니다.

그룹조건에서 추가 버튼을 클릭하고 항목란에서 태그 를 선택합니다.

조건항목에서는 존재하면 을 선택합니다.

설정항목에서는 Seceon-Threat-Detected 태그를 선택하고 추가 버튼을 클릭합니다.

생성 버튼을 클릭합니다.

정책 > 제어정책 으로 이동합니다.

작업선택 에서 생성 을 클릭합니다.

정책생성 절차대로 진행하고 노드그룹 선택에서 Seceon-Threat-Detected 그룹을 할당합니다.

할당할 권한 을 선택하고 제어된 사용자에게 표시될 CWP메시지를 입력합니다.

완료 버튼을 클릭하여 정책을 생성합니다.

검증 테스트

Seceon Integrated Genian NAC 시스템의 네트워크센서에서 관리하는 테스트단말을 선택합니다.

테스트단말에서 Seceon에서 탐지되는 Malware사이트로 접속합니다.

약 1~3분(Seceon에서 위협처리에 필요한 시간)안에 Seceon은 Genian NAC로 위협탐지 syslog 경고를 발송합니다.

Genian NAC에서 Seceon이 보낸 syslog를 수신했다면 테스트노드에 태그가 할당되야 합니다.

태그가 할당된 노드는 위협 제어정책이 할당되고 네트워크격리가됩니다. 단말에서는 Gateway로 Ping이 실패하고 단말이 격리되었음을 나타내는 CWP가 표시됩니다.